XKeyscore - XKeyscore

Ulusal Güvenlik Ajansı gözetimi |

|---|

|

XKeyscore ( XKEYSCORE veya XKS ), Amerika Birleşik Devletleri Ulusal Güvenlik Ajansı (NSA) tarafından sürekli olarak topladığı küresel İnternet verilerini aramak ve analiz etmek için kullanılan gizli bir bilgisayar sistemidir . NSA, XKeyscore'u Avustralya Sinyal Müdürlüğü , Kanada İletişim Güvenliği Kurumu , Yeni Zelanda Devlet İletişim Güvenlik Bürosu , İngiltere Devlet İletişim Merkezi , Japonya Savunma İstihbarat Merkezi ve Almanya'nın Bundesnachrichtendienst dahil olmak üzere diğer istihbarat teşkilatlarıyla paylaştı .

Temmuz 2013'te Edward Snowden , The Sydney Morning Herald ve O Globo gazetelerinde programın amacını ve NSA tarafından kullanımını kamuoyuna açıkladı . Kod adı, daha önceki makalelerde bahsedildiği ve diğer birçok kod adı gibi, iş ilanlarında ve çalışanların çevrimiçi özgeçmişlerinde göründüğü için zaten herkesin bildiği bir şeydi .

3 Temmuz 2014'te, ARD üyesi Alman kamu yayıncısı Norddeutscher Rundfunk , XKeyscore'un kaynak kodundan alıntılar yayınladı. Uzmanlardan oluşan bir ekip kaynak kodunu analiz etti.

Kapsam ve işleyiş

| Bir kısmı bir dizi üzerinde |

| Küresel gözetim |

|---|

|

| Açıklamalar |

| Sistemler |

| ajanslar |

| İnsanlar |

| Yerler |

| kanunlar |

| Önerilen değişiklikler |

| kavramlar |

| İlgili konular |

XKeyscore karmaşık bir sistemdir ve çeşitli yazarların gerçek yetenekleri hakkında farklı yorumları vardır. Edward Snowden ve Glenn Greenwald , XKeyscore'u dünyanın herhangi bir yerindeki herkesin neredeyse sınırsız gözetimini sağlayan bir sistem olarak açıklarken, NSA, sistemin kullanımının sınırlı ve kısıtlı olduğunu söyledi.

Göre Washington Post ve ulusal güvenlik muhabiri Marc Ambinder , XKeyscore kullanıcı arayüzleri, bir dizi oluşan bir NSA veri alma sistemidir arka uç veritabanlarının veri ve seçer belli türleri olduğunu, sunucular ve yazılım meta verileri kullanarak NSA önceden toplanan ettiğini diğer yöntemler.

Snowden ve Greenwald'a göre

26 Ocak 2014'te Alman yayıncı Norddeutscher Rundfunk , TV röportajında Edward Snowden'a sordu: "XKeyscore'u kullanırsanız ne yapardınız?" ve cevap verdi:

Dünyadaki herhangi birinin e-postasını, e-posta adresi olan herhangi birini okuyabilirsiniz. Herhangi bir web sitesi: Bu web sitesine gelen ve giden trafiği izleyebilirsiniz. Bir kişinin oturduğu herhangi bir bilgisayar: Onu izleyebilirsiniz. İzlediğiniz herhangi bir dizüstü bilgisayar: Dünya çapında bir yerden bir yere hareket ederken onu takip edebilirsiniz. NSA'nın bilgilerine erişim için tek durak noktası. ... Kişileri etiketleyebilirsiniz ... Diyelim ki büyük bir Alman şirketinde çalışıyorsunuz ve o ağa erişmek istiyorum, kullanıcı adınızı bir forumdaki bir web sitesinde takip edebilirim, gerçek adınızı takip edebilirim, takip edebilirim Arkadaşlarınızla ilişki kurarım ve parmak izi denilen şeyi oluşturabilirim, bu size özel ağ etkinliği, yani dünyanın neresine giderseniz gidin, çevrimiçi varlığınızı, kimliğinizi bir nevi saklamaya çalıştığınız her yerde.

Göre Guardian ' ın Glenn Greenwald , düşük seviyeli NSA analistler, XKeyscore gibi sistemler aracılığıyla, "istedikleri her e-posta, ne olursa olsun telefon görüşmeleri, gezen geçmişleri, Microsoft Word belgeleri dinleyebilirsiniz. Ve hepsi gitmek gerek kalmadan bitti analist adına süpervizör onayı almaya bile gerek duymayan bir mahkeme."

NSA'nın toplanan iletişim veritabanının, analistlerinin "NSA'nın sakladığı her şeyin aramalarını dinlemesine veya e-postalarını okumasına veya girdiğiniz tarama geçmişlerine veya Google arama terimlerine bakmasına ve ayrıca uyarı vermesine" izin verdiğini de sözlerine ekledi. onları o e-posta adresine veya o IP adresine bağlanan kişilerin gelecekte yapacakları herhangi bir başka aktiviteye ".

NSA'ya göre

30 Temmuz 2013 tarihli resmi bir açıklamada, NSA, "XKeyscore, NSA'nın yasal yabancı sinyal istihbarat toplama sisteminin bir parçası olarak kullanılmaktadır . ...", yasal olarak "liderlerimizin gereksinimlerine yanıt olarak meşru yabancı istihbarat hedefleri hakkında bilgi almak için" dedi. ulusumuzu ve çıkarlarını korumak için gerekli bilgilere ihtiyacımız var ... misyonlarımızı başarıyla yerine getirmemizi sağlayan bilgileri toplamak - ulusu savunmak ve yurtdışındaki ABD ve müttefik birliklerini korumak." Erişim açısından, bir NSA basın bildirisi, "NSA toplama verilerine denetlenmeyen analist erişimi olmadığını" okur. " ve "...çeşitli seviyelerde yerleşik katı gözetim ve uyum mekanizmaları vardır. Bir özellik, sistemin, toplama kaynağına ve her analistin tanımlanmış sorumluluklarına dayalı olarak bir analistin bir araçla yapabileceklerini sınırlama yeteneğidir."

Çalışmalar

2013'ten XKeyscore ile ilgili bir NSA slayt sunumuna göre, bu bir " DNI Sömürü Sistemi/Analitik Çerçevesidir". DNI, İnternet trafiğinden türetilen istihbarat anlamına gelen Dijital Ağ Zekası anlamına gelir.

Edward Snowden, Alman Norddeutscher Rundfunk ile yaptığı röportajda XKeyscore hakkında şunları söyledi: "Bu bir ön uç arama motorudur" .

XKeyscore, "genellikle Red Hat sunucularına dağıtılan bir Linux yazılımı parçasıdır . Apache web sunucusunu kullanır ve toplanan verileri MySQL veritabanlarında depolar ".

XKeyscore, dinlediği, ancak hedeflediği ağlarda hiçbir şey iletmediği için "pasif" bir program olarak kabul edilir. Ancak , örneğin QUANTUMINSERT, QUANTUMHAND, QUANTUMTHEORY, QUANTUMBOT ve QUANTUMCOPPER ve Turbulence dahil olmak üzere QUANTUM program ailesi gibi Uyarlanmış Erişim İşlemleri aracılığıyla "etkin" saldırılar gerçekleştiren diğer sistemleri tetikleyebilir . Bunlar , Almanya'daki Ramstein Hava Kuvvetleri üssü , Japonya'daki Yokota Hava Üssü ve ABD'deki çok sayıda askeri ve askeri olmayan yer dahil olmak üzere sözde "savunma alanlarında" çalışıyor . Turbulence'ın temel bir programı olan Trafficthief, hedefleri iletişim kurduğunda NSA analistlerini uyarabilir ve diğer yazılım programlarını tetikleyebilir, böylece seçili veriler, uzun vadeli depolama için yerel XKeyscore veri deposundan NSA'nın "kurumsal havuzlarına" "teşvik edilir".

Veri kaynakları

XKeyscore, dünyanın birçok ülkesinde NSA'nın "ABD ve müttefik askeri ve diğer tesisler ile ABD elçilikleri ve konsoloslukları" gibi verileri topladığı yaklaşık 150 sitede 700'den fazla sunucudan oluşur. Programa dahil olan tesisler arasında Avustralya'da dört ve Yeni Zelanda'da bir üs bulunmaktadır .

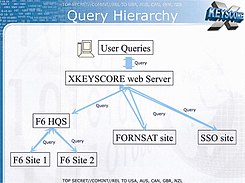

2008'deki bir NSA sunumuna göre, bu XKeyscore sunucuları aşağıdaki toplama sistemlerinden gelen verilerle beslenir:

- F6 (Özel Toplama Servisi) – yabancı diplomatlar ve liderler üzerinde casusluk dahil olmak üzere gizli operasyonlar yürüten CIA ve NSA'nın ortak operasyonu

- FORNSAT - "yabancı uydu toplama" anlamına gelir ve uydulardan gelen engellemeleri ifade eder

- SSO (Special Source Operations) – NSA'nın telekomünikasyon sağlayıcılarıyla işbirliği yapan bir bölümü

Aralık 2013'te İsveç medyası tarafından yayınlanan tarihsiz tek bir slaytta, XKeyscore için aşağıdaki ek veri kaynaklarından bahsedilmektedir:

- Tepegöz – Amerikan casus uçaklarından, insansız hava araçlarından ve uydularından elde edilen istihbarat

- Özel Erişim Operasyonları - NSA'nın bilgisayar korsanlığı ve siber savaşla ilgilenen bir bölümü

- FISA – Dış İstihbarat Gözetim Mahkemesi tarafından onaylanan her türlü gözetim

- Üçüncü taraf – Belçika, Danimarka, Fransa, Almanya, İtalya, Japonya, Hollanda, Norveç, İsveç vb. (sinyaller) istihbarat teşkilatları gibi NSA'nın yabancı ortakları. Ancak Hollanda, istihbarat toplama ve yasadışı casusluk için paylaşım.

Bu kaynaklardan, XKeyscore, belirli meta veri türlerini (telefon numaraları, e-posta adresleri, girişler ve kullanıcı etkinliği gibi) çıkaran ve bunları meta veri tablolarında indeksleyen eklentiler tarafından indekslenen "tam alınan verileri" depolar. , analistler tarafından sorgulanabilir. XKeyscore , NSA'nın internet metadata veri tabanı olan MARINA ile entegre edilmiştir .

Bununla birlikte, sistem sürekli olarak o kadar çok İnternet verisi alır ki, yalnızca kısa süreler için saklanabilir. İçerik verileri sistemde yalnızca üç ila beş gün kalırken, meta veriler otuz güne kadar saklanır. The Guardian'da Temmuz 2013'te yayınlanan bir NSA sunumuna ilişkin ayrıntılı bir yorum, 2008'de yayınlanan ve "Bazı sitelerde, günde aldığımız veri miktarı (20+ terabayt) yalnızca 24 saat kadar kısa bir süre saklanabilir" diyen bir belgeye atıfta bulunur. "

XKeyscore Türleri

Alman dergisi Der Spiegel tarafından Haziran 2014'te açıklanan dahili bir GCHQ web sitesindeki bir belgeye göre , Xkeyscore sisteminin üç farklı türü vardır:

- Geleneksel : XKeyscore'un ilk sürümü, WEALTHYCLUSTER sistemi tarafından işlendikten sonra düşük oranlı veri sinyallerinden gelen verilerle beslenir. Bu geleneksel versiyon sadece NSA tarafından değil, aynı zamanda GCHQ'nun birçok kesişme sahasında da kullanılmaktadır.

- Aşama 2 : XKeyscore'un bu sürümü daha yüksek veri hızları için kullanılır. Veriler ilk olarak internet veri paketlerinin %5'ini XKeyscore'a gönderen TURMOIL sistemi tarafından işlenir. GCHQ, bu sürümü yalnızca MUSCULAR programı kapsamındaki koleksiyonu için kullanır .

- Deep Dive : Bu son sürüm internet trafiğini saniyede 10 gigabit veri hızında işleyebilir. İstihbarat amacıyla faydalı olabilecek veriler daha sonra "GENESIS seçim dili" kullanılarak seçilir ve iletilir. GCHQ da kod adı altında üç yerde XKeyscore Deep Dive sürümleri bir dizi faaliyet Tempora .

yetenekler

Analistler için, XKeyscore, yukarıda bahsedilen toplama sitelerinde toplanan terabaytlarca ham veriyi sorgulamalarına izin veren bir "ortak veri türleri için bir dizi izleyici" sağlar. Bu, yalnızca meta verileri arayarak bulunamayacak hedefleri bulmalarını ve ayrıca bunu, aksi takdirde ön uç veri işleme sistemleri tarafından bırakılacak olan veri kümelerine karşı yapmalarını sağlar. Bir XKeyscore sunumundan bir slayda göre, NSA toplama siteleri internet içeriği için internet trafiğinin %5'inden azını seçip PINWALE veritabanına iletmektedir .

XKeyscore ham ve seçilmemiş iletişim trafiğini elinde tuttuğu için, analistler sadece e-posta adresleri gibi "güçlü seçiciler" kullanarak değil, aynı zamanda e-posta ve sohbet mesajlarının gövde metinlerine ve dijital ortama karşı anahtar kelimeler gibi "yumuşak seçiciler" kullanarak da sorgular yapabilirler. İngilizce, Arapça ve Çince belgeler ve elektronik tablolar.

Bu yararlıdır çünkü "web'de harcanan zamanın büyük bir kısmı anonim eylemler gerçekleştirmektir" ve bu nedenle bu etkinlikler yalnızca bir hedefin e-posta adreslerini arayarak bulunamaz. İçerik bulunduğunda, analist yeni bir zeka veya daha sonra geleneksel bir arama başlatmak için kullanılabilecek güçlü bir seçici bulabilir.

Yazılım seçicileri kullanmanın yanı sıra, analistler aşağıdaki diğer XKeyscore özelliklerini de kullanabilirler:

- Şüpheli şeyler veya yerler arayan bilinen hedefler tarafından bir arama motoruna girilen Google Haritalar ve terimlerin kullanımına bakın .

- Ele geçirilen e-postalarda kullanılan dili analiz ederek yabancıların uyruğunun tespit edilmesi gibi belirli bir kişi eklenmemiş "anomalileri" arayın. Bir örnek, Pakistan'da Almanca konuşan biri olabilir. Brezilya gazetesi O Globo , bunun Latin Amerika'ya ve özellikle Kolombiya, Ekvador, Meksika ve Venezuela'ya uygulandığını iddia ediyor.

- " İran'daki tüm PGP kullanımı " gibi aramalar yaparak şifreleme kullanan kişileri tespit edin . Verilen uyarı, çok geniş sorguların analiste geri iletilemeyecek kadar çok veriye neden olabileceğidir.

- TAO aracılığıyla potansiyel olarak saldırıya uğrayabilecek sanal özel ağların (VPN'ler) ve makinelerin kullanımını gösteriliyor .

- Birçok elden geçmiş bir belgenin kaynağını ve yazarlığını takip edin.

- 3 Temmuz 2014'te ARD , XKeyscore'un Tor anonimlik ağı kullanıcılarını , web'de gizliliği artıran yazılım arayan kişileri ve Linux Journal okuyucularını yakından izlemek için kullanıldığını açıkladı .

The Guardian 2013'te, güçlü seçicilerle (e-posta ve IP adresleri ve telefon numaraları gibi) çalıştıkları ve ham veri hacimlerinin diğer NSA'ya iletilemeyecek kadar yüksek olduğu için bunların çoğunun diğer NSA araçları tarafından tespit edilemediğini açıkladı. veritabanları.

2008'de NSA, gelecekte VoIP , daha fazla ağ protokolü , genellikle coğrafi konum ( GPS ) verilerini içeren Exif etiketleri gibi bir dizi yeni yetenek eklemeyi planladı .

ABD güvenliğine katkı

2013 yılında The Guardian'da yayınlanan NSA slaytları , XKeyscore'un 2008 yılına kadar 300 teröristin yakalanmasında rol oynadığını iddia etti; bu, düzeltilen belgeler terörist müdahale örneklerini göstermediğinden kanıtlanamadı.

Dagger Complex'teki ( Almanya'da Griesheim'a yakın) NSA biriminin 2011 tarihli bir raporu, XKeyscore'un gözetlemeyi hedeflemeyi daha kolay ve daha verimli hale getirdiğini söyledi. Önceden, analiz genellikle NSA'nın ilgilenmediği verilere erişiyordu. XKeyscore, ilgisiz verileri görmezden gelirken amaçlanan konulara odaklanmalarına izin verdi. XKeyscore ayrıca Almanya'daki Anonim hareketle ilişkili aktif grupları izlemek için de olağanüstü olduğunu kanıtladı , çünkü belirli kişilerden ziyade kalıplar üzerinde arama yapmaya izin veriyor. Bir analist, hedeflerin ne zaman yeni konuları araştırdığını veya yeni davranışlar geliştirdiğini belirleyebilir.

Ek motivasyon yaratmak için NSA, çeşitli oyunlaştırma özelliklerini birleştirdi . Örneğin, özellikle XKeyscore'u kullanmakta iyi olan analistler, "skilz" puanları kazanabilir ve "başarıların kilidini açabilir". Griesheim'daki eğitim birimleri görünüşte başarılıydı ve oradaki analistler, eğitim programına katılan diğer tüm NSA departmanlarıyla karşılaştırıldığında "en yüksek ortalama beceri puanına" ulaşmışlardı.

NSA'nın yabancı ortakları tarafından kullanımı

Almanya

Der Spiegel'in Snowden'den edindiği belgelere göre , Alman istihbarat teşkilatları BND (yabancı istihbarat) ve BfV (yerli istihbarat) da XKeyscore sistemini kullanmalarına izin verildi. Bu belgelerde BND ajansı, NSA'nın bilgi toplamadaki en üretken ortağı olarak tanımlandı. Bu, siyasi çatışmalara yol açtı ve ardından Alman istihbarat teşkilatlarının yöneticileri, 25 Temmuz 2013'te Alman parlamentosu istihbarat denetleme komitesi üyelerine brifing verdi. XKeyscore'un BND tarafından 2007'den beri kullanıldığını ve BfV'nin bir BfV kullandığını açıkladılar. 2012'den beri test versiyonu. Yöneticiler ayrıca programın veri toplamak için değil, sadece toplanan verilerin analizi için olduğunu açıkladı.

İsveç

UKUSA Anlaşmasının bir parçası olarak, 1954 yılında İsveç tarafından Amerika Birleşik Devletleri, Birleşik Krallık, Kanada, Avustralya ve Yeni Zelanda ( Beş Göz olarak adlandırılır ) ile istihbarat işbirliği ve veri paylaşımı amacıyla gizli bir anlaşma imzalanmıştır . Snowden tarafından sızdırılan belgelere göre, Ulusal Savunma Radyo Kurumu'na (FRA) XKeyscore'a erişim izni verildi.

Danimarka

NSA'nın FE'nin (Danimarka Askeri İstihbarat Servisi) Sandagergård, Amager'da yeni bir Spy veri merkezi inşa etmesine yardım ettiğinin ortaya çıktığı devam eden bir skandalda, Xkeyscore, FE'nin toplanan veriler üzerinde kullanması için hazır hale getirildi.

Japonya

Snowden tarafından sızdırılan gizli belgeler, NSA'nın Nisan 2013'te Japon hükümetine XKeyscore sistemini gizlice sağladığını da gösteriyor .

Ayrıca bakınız

- Devlet gözetim projelerinin listesi

- PRİZMA

- Dosya: 2008.pdf dan XKeyscore sunum ABD Ulusal Güvenlik Ajansı aracılığıyla Edward Snowden aracılığıyla, The Guardian (UK) üzerinden XKeyscore hakkında redacted sunum

- Hedefli gözetim

Referanslar

Dış bağlantılar

- 2008'den XKeyscore hakkında tam bir NSA sunumu

- Bir panoptikon inşa etmek: NSA'nın XKeyscore'unun evrimi

- Marki-Boire, Morgan; Greenwald, Glenn; Lee, Micah (1 Temmuz 2015). "XKEYSCORE: NSA'nın Dünyanın Özel İletişimi için Google'ı" . Kesişme . Erişim tarihi: 5 Temmuz 2015 .

- Lee, Mika; Greenwald, Glenn; Marquis-Boire, Morgan (2 Temmuz 2015). "Perdenin Arkası; NSA'nın XKEYSCORE'unun İç Çalışmalarına Bir Bakış" . Kesişme . Erişim tarihi: 5 Temmuz 2015 .